Contrôler votre avenir

devenez résilient

Expert en cybersécurité et reprise d’activité

La cybersécurité n’est pas une question d’argent

Les PME sont un moteur important pour la croissance et l’innovation nationale

Protéger vos données est un enjeu majeur pour votre compétitivité

La sécurité 100 % n’existe pas,

le risque est partout au bureau, en déplacement, à la maison.

Le plus important pour votre sécurité informatique est d’organiser ce qui se passe après une attaque.

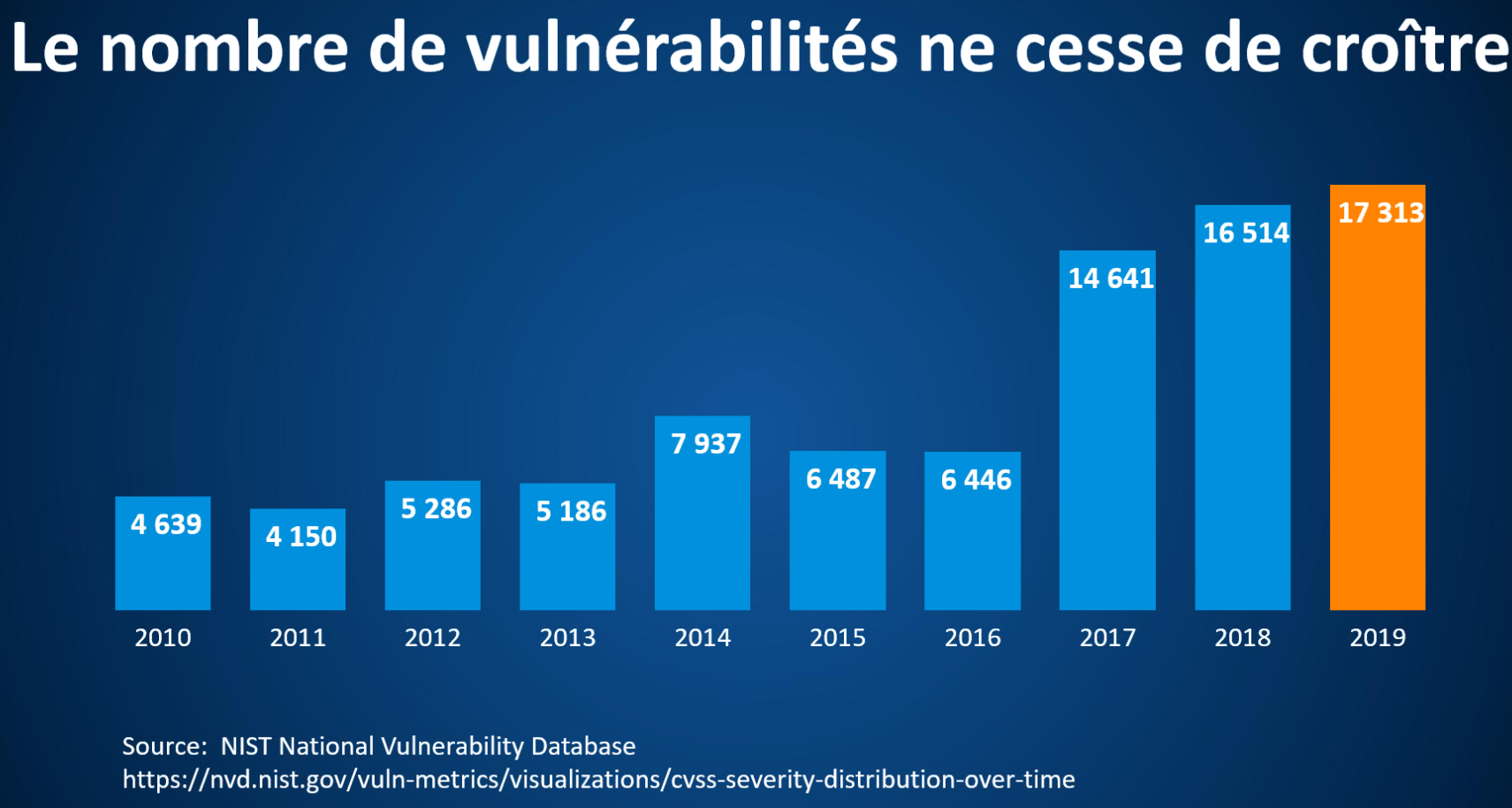

Chaque jour de plus en plus d’attaque

Comment allez vous devenir Résilient ?

Votre cybersécurité est comme le roseau qui plie, mais ne rompt pas.

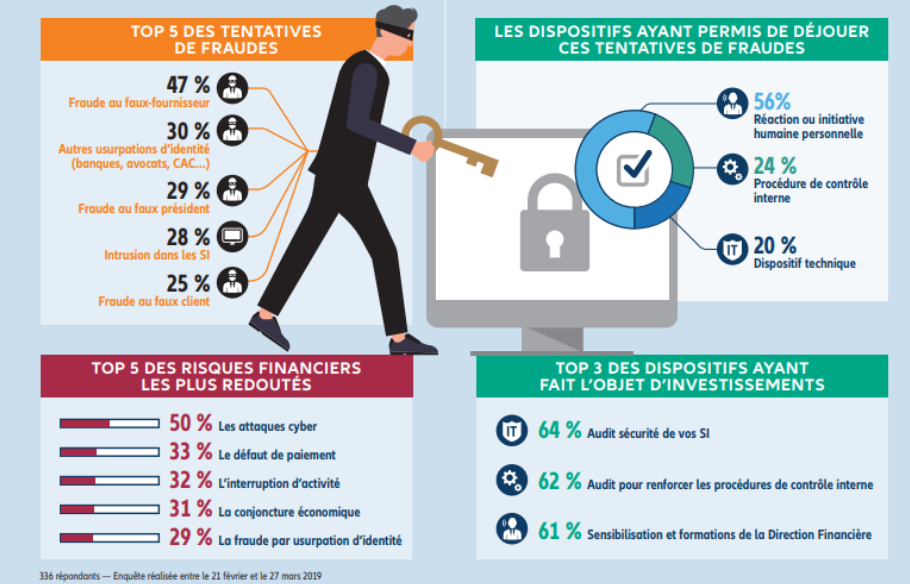

Le crime qui rapporte est aujourd’hui Digital, la mafia 2.0

Le type d’attaques les plus subies par les entreprises reste la demande de rançon 80 % (par ransomware). Ensuite les attaques par déni de service (40%), les attaques virales généralisées (36%), et la fraude externe à 29%

Cela n’arrive pas qu’aux autres

84% des entreprises françaises déclarent avoir été victimes d’attaques ou des pertes de données en 2018

Source Cisco 2018

Votre sécurité informatique simplement grâce à une gestion efficace des menaces :

- Travailler en toute sécurité et en tout lieu

- Connaitre ses forces et ses faiblesses

- Organiser la reprise après incident

- La cybersécurité n’est pas une question de moyen

- La sensibilisation des utilisateurs est la clé

- Meilleure compréhension des menaces internes et externes

- Economies de coûts

- Surveillance en temps réel

- Adapté à votre budget

Darvis, Guichet unique pour la sécurité informatique pour la PME/TPE pour vous proposer une solution de sécurité globale adaptée à vos besoins et opérationnelle en tous lieux.

Darvis vous accompagne autour de 3 axes adaptés à votre organisation :

- La sécurisation matérielle de votre infrastructure

- La sensibilisation de vos personnels

- Conformité légale de votre informatique (charte informatique, RGPD, etc.)

Quand on se focalise sur les utilisateurs, c’est

toute l’entreprise qui progresse et devient plus pérenne.

Cédric DELBERGHE

Comment travailler en toute sécurité

Nous nous assurons que vous puissiez travailler en toute sécurité au bureau, en mobilité, en télétravail. Pour cela nous vous mettons à disposition différent services adaptés à votre PME :

- Sécuriser vos données, votre capital numérique

- Protéger contre ce qui peut endommager votre système informatique

- Lutter contre l’espionnage économique, le vol de données

- Réduire les crash des postes et amélioration des performances

- Avoir la capacité de détecter les attaques

- Toujours au fait des nouvelles technologies utilisé par les pirates

- Protection lors de vos déplacements

- Accès adapté au télétravail sécurisé et performant

Minimiser l’impact c’est :

ne pas s’arrêter de travailler et redémarrer plus rapidement

Comme la sécurité 100 % n’existent pas

Protéger ses données des attaques informatiques et des incidents matériels est aujourd’hui un enjeu majeur pour la compétitivité des entreprises.

Vous pouvez télécharger l’étude de cas sur une reprise d’activité en moins de 2 heures suite à une panne serveur

Antivirus – Ne travaillez pas sans lui.

L’antivirus moderne intègre plusieurs technologies pour protéger l’ordinateur :

- Se protéger des attaques connues

- Ne pas subir d’attaque depuis votre réseau (pare-feu)

- Ne pas se faire chiffrer ses documents (analyse comportementale)

Sécurité mobile – Protéger partout, tout le temps

La première attaque sur un téléphone mobile date de 2004

Protéger son téléphone mobile c’est :

- Protéger ses proches

- Protéger ses clients

- Protéger sa vie privée

- Protéger ses finances

Parefeu intelligent – Chacun chez soi

L’objectif du pare-feu est de ne jamais laisser entrer le trafic réseau que vous n’avez pas demandé.

Les nouvelles technologies intelligentes analysent le trafic, même chiffré, pour détecter les attaques.

Certaines technologies modernes permettent d’isoler les postes infectés du réseau pour qu’ils ne puissent pas de propager.

Protection des e-mails – Eviter d’ouvrir une bombe logique

80 % des virus arrivent par e-mail. En moins de 10 min c’est 1 million de destinataires qui vont recevoir l’email infecté. Trop rapide pour les antispams classiques.

L’avantage de la protection intelligente Cloud va permettre d’analyser, en temps réel, si l’email que vous venez de recevoir est potentiellement dangereux.

Sauvegarde – Parer aux aléas du quotidien

La sauvegarde c’est votre assurance pour votre capital digital, ces heures de travail que vous et vos collaborateurs avez passé devant votre écran.

Les techniques modernes d’attaque commencent à s’attaquer à votre sauvegarde. C’est pour cela qu’il est important d’utiliser des techniques de sauvegarde déconnectée.

Mais l’important n’est pas la sauvegarde, c’est la capacité à récupérer rapidement les données qu’elle contient.

Plan de reprise d’activité – Savoir se relever

Lors d’un incident, le plus important est de continuer de pouvoir discuter avec ses clients, et de reprendre une activité normale le plus rapidement possible.

Encore beaucoup de PME payent pour de la sécurité, et personne ne sais quoi faire en cas d’incident.

Vous avez l’impression de mettre le pied dans une fourmilière.

Le plan de reprise d’activité la colonne vertébrale de votre redémarrage.

Plan de continuité d’activité – La résilience

Lorsque les conditions habituelles de travail sont perturbées, comment puis continuer de travailler.

Ne pas céder à l’urgence car le plan de continuité connait à l’avance les étapes à suivre, les actions que chacun doit mener.

Le plan de continuité dépasse le cadre de votre PME, puis qu’il impacte aussi vos partenaires.

Conformité RGPD

Savoir où se trouvent vos données, c’est déjà un grand pas vers une meilleure résilience de l’entreprise.

Le RGPD c’est pour les PME :

- Avoir un diagnostic intelligent de ses processus

- Bénéficier d’un avantage concurrentiel

- Prendre soin de ses partenaires

- Développer la culture des données, l’or du 21ème siècle

- Limiter les fuites de données

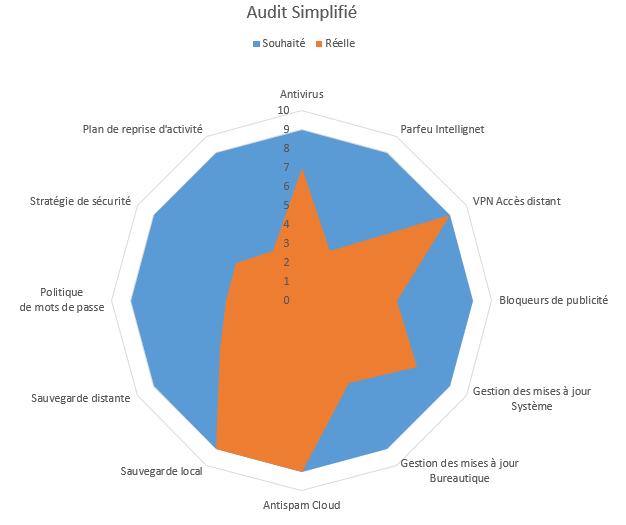

Connaitre ses forces et ses faiblesses en matière de cybersécurité

Vous connaissez vos risques, vos besoins et vos capacités en matière de sécurité.

Dans ce combat inégal, les attaquants ont besoin d’un seul coup de chance. Les entreprises, en revanche, n’ont pas droit à l’erreur.

Pouvez-vous vraiment vous permettre une sécurité simplement « acceptable » ?

Un audit pour avoir une vision claire de votre situation

La cybersécurité n’est pas une question de moyen, mais de stratégie

Il ne se passe pas un jour sans que l’on entende parler d’un piratage ou d’une intrusion, dans tous les secteurs d’activité et taille ou notoriété de l’entreprise.Avec le développement d’Internet, les nouveaux usages du Web, et des données qui transitent sur de plus en plus sur des supports différents, se préoccuper de sa sécurité informatique est devenu indispensable.

Lorsque des entreprises comme Bouygues Construction sont paralysées par une cyberattaque, croyez-vous encore que la cybersécurité est une histoire d’argent ?

Source : Le Parisien

Tout dirigeant d’entreprise devrait se poser ces questions :

- De quel niveau de sécurité mon entreprise a-t-elle besoin ?

- Comment mesurer le rapport coûts-avantages ?

- Comment rentabiliser au maximum mon investissement dans la cybersécurité ?

- Où sont mes données ?

- Qui, quand, depuis où peut-on accéder aux données ?

Dans les faits : Les solutions de cybersécurité traditionnelles (antivirus, pare-feux, etc.) constituent un choix peu judicieux pour un dirigeant d’entreprise. La multiplication des solutions de cybersécurité traditionnelles mobilise plus de temps, de budget et de personnel.

Pourquoi mettre en place une stratégie moderne ?

Une étude réalisée par IPSOS a démontré que le budget qu’il faudrait consacrer à la protection informatique n’est rien, au regard de ce que coûte, en réparation, une violation du système informatique d’une entrepriseLes cyberattaques sont conçues par des humains. Et il se trouvera donc toujours quelques malins capables de contourner les technologies statiques. Pour lutter contre les cybermenaces actuelles, les dirigeants de PME doivent mettre en place un dispositif combinant technologies, cyberveille et compétences pointues.

Se poser les bonnes questions

- De quoi je veux me protéger ?

- À quel type de risques mon organisation est exposée ?

- Qu’est-ce que je redoute ?

- Quelles sont les normes qui s’appliquent à mon organisation ?

Le guide pour une stratégie de sécurité efficace et adaptée

La stratégie : appliquer un certain nombre de règles et de bonnes pratiques dans un certain ordre, pour obtenir un niveau de sécurité satisfaisant pour être conforme à la législation et se protéger efficacement.

La sécurité ne s’improvise pas et nécessite des professionnels, en tant que consultant et formateur en efficacité et sécurité, j’accompagne au quotidien des entreprises PME/TPE de moins de 100 salarié, pour les aider dans leur mission en favorisant l’usage et ainsi éliminer les freins et le stress liés aux technologies.

Un composant de sécurité gratuit et indispensable

Plébiscite par 83 % des Français à titre personnel, les bloqueurs de publicité sont un composant important de la sécurité sur internet.

Pourquoi la sensibilisation des utilisateurs est la clé

En tant que responsable, il est de votre ressort de vous assurer que vos collaborateurs sont bien sensibilisés à la problématique de la sécurité informatique. Mettre en place une personne ressource et des moyens techniques constituent des avantages indéniables. Mais c’est toujours un humain qui sera derrière l’ordinateur, et plus il sait, moins il perd de temps.

Dans 56 % des cas, ce sont les utilisateurs qui déjouent les cyberattaques.

Accompagnement et sensibilisation à la cyber sécurité – Partenaire actif du dispositif national de prévention du risque numérique et à l’assistance aux victimes de cyber malveillances.

Attention au changement d’IBAN

Une attaque très prisée des hackeurs est d’intercepter une facture à payer envoyée par le fournisseur, puis d’en modifier l’IBAN du destinateur, et réexpédier la facture au client.

Comme depuis 2010 les banques n’ont plus l’obligation de vérifier la cohérence entre le nom du bénéficiaire et l’IBAN, il est facile ensuite de faire disparaître rapidement cet argent.

Pour ce protéger de cette menace, la seul solution est une vérification manuelle de ces informations. Si un fournisseur vous informe d’un changement d’IBAN, n’hésitez pas à prendre contact par téléphone pour vous assurer personnellement d’un tel changement. Il faut redouter de vigilance face à ces nouvelles techniques de piratages.

Les règles d’or pour la sécurité de votre capital numérique

Découvrez les 16 bonnes pratiques à mettre en place pour assurer la sécurité informatique au sein de votre entreprise :

- Créer des mots de passe complexes ou utiliser un gestionnaire de mots de passe (comme Lastpass ou Dashlane)

- Chiffrer/crypter les données sensibles sur votre ordinateur (surtout sur les portables)

- Les smartphones et tablettes doivent être aussi sécurisés

- Sécuriser l’accès Wifi de l’entreprise, et si possible avoir un Wifi visiteur.

- Dans la mesure du possible, séparez les usagers professionnels et personnels

- Sécuriser votre messagerie

- Verrouiller votre poste après 10 min d’inactivité

- Effectuer des sauvegardes régulières avec la méthode 3-2-1-0 (nos recommandations)

- Mettre en oeuvre une suite de sécurité antivirus

- Mettre à jour le système d’exploitation et les logiciels

- Ne jamais cliquer sur un lien dans un email sur un site bancaire ou de votre messagerie

- La grande majorité des virus pénètre dans l’entreprise via les pièces jointes, soyez toujours méfiant.

- Ne jamais saisir vos données personnelles sur des sites qui n’offrent pas de HTTPS

- Ne jamais brancher de clés USB et des disques durs externes qui ne vous appartiennent pas

- toujours télécharger à partir de sites officiels ou se faire aider pour connaitre le bon site.

- Ne pas collecter de données personnelles dont je n’ai pas besoin.

Perdu la confiance de leur clients

En France, 39 % des entreprises ont perdu la confiance du public et leurs partenaires suite à une faille de sécurité.

Et si vous me posiez vos questions, et gratuitement

[tcb-script src= »https://ajax.googleapis.com/ajax/libs/jquery/1.11.3/jquery.min.js »][/tcb-script] [tcb-script src= »https://maxcdn.bootstrapcdn.com/bootstrap/3.3.6/js/bootstrap.min.js » integrity= »sha384-0mSbJDEHialfmuBBQP6A4Qrprq5OVfW37PRR3j5ELqxss1yVqOtnepnHVP9aJ7xS » crossorigin= »anonymous »][/tcb-script] NomPrénomEMailTéléphoneCommentaireValiderEn soumettant ce formulaire, je reconnais être un professionnel. J’accepte que les informations saisies puissent être utilisées uniquement par Darvis pour me faire parvenir des informations commerciales conformément à notre politique de protection des données je bénéficie d’un droit de rectification et d’oubli en conformité avec le règlement européen sur la protection des données privées. [tcb-script src= »https://addin-koban.com/libapi/kobanform.js »][/tcb-script][tcb-script]if (typeof RegForm == ‘function’)RegForm(‘5c9b18f40dc3610f24569320’);[/tcb-script] [tcb-script]if (typeof RegLP == ‘function’) RegLP(‘5c9e57d60dc3611560a65519’);[/tcb-script]

Copyright 2017, Company Name – Disclaimer