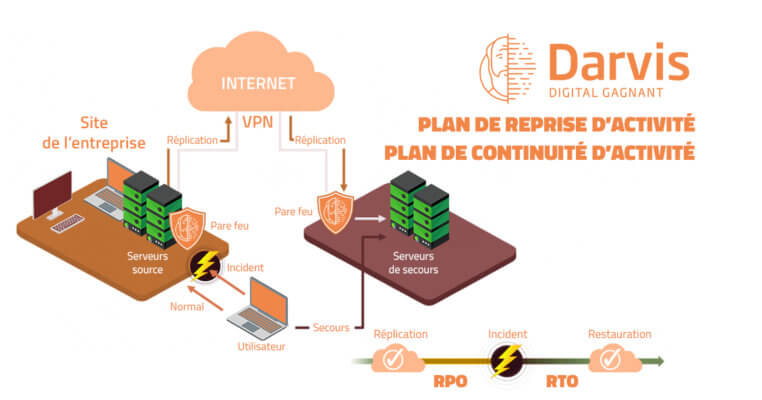

Deux termes sont fréquemment mentionnés quand il est question de protection des données après un événement catastrophique : le plan de continuité d’activités (PCA) et le plan de reprise d’activités (PRA). Entre défaillances techniques, erreurs humaines, cyberattaques et catastrophes, la nécessité d’une stratégie de continuité reste évidente. Souvent utilisés de manière interchangeable, ces termes ne sont pourtant pas synonymes. En quoi sont-ils alors différents ? Quels sont leurs enjeux ? Et pourquoi le recours à un DSI externalisé est-il recommandé dans leur mise en place ?

I. Les impératifs à connaître autour du Plan de continuité d’activité

Le PCA fait référence aux processus et aux moyens mis en œuvre pour garantir la haute disponibilité du système d’information. Il s’agit de s’assurer que toutes les applications critiques nécessaires à l’activité de l’entreprise restent disponibles à tout moment. En effet, des pannes et des erreurs informatiques peuvent survenir à tout instant, sans compter les coupures de connexion internet ou de courant électrique.

L’externalisation du DSI permet aux PME de couvrir tous les scénarios imaginables et de rester productives en toutes circonstances.

A. Surveillance système 24h/24 – 7j/7 par un DSI externalisé

Avec l’aide de son équipe, le DSI externalisé peut surveiller serveurs et applications en mode monitoring pour s’assurer qu’ils soient opérationnels. Une interface de diagnostic veille sur le bon fonctionnement des composants.

Ce service peut également couvrir une veille contre les cyberattaques, les violations de données et les attaques de ransomware.

B. Redondance système et virtualisation

L’externalisation du DSI permet aux PME de mettre en place diverses solutions pour assurer la continuité des activités :

- Configuration d’un serveur de secours, physique ou virtuel, pour prendre le relais à un autre instantanément si ce dernier tombe en panne ;

- Réplication des applications et des services sur NAS Synology si ces derniers ne répondent plus depuis le serveur principal ;

- Configuration d’un fonctionnement en mode dégradé ou d’un service minimum en cas de coupure d’électricité ;

- Paramétrage d’un lien de secours pour couvrir les coupures de connexion internet…

L’objectif principal du PCA est donc de fournir à tous les utilisateurs un service continu et stable à tout moment dans la limite du tolérable.

II. Le Plan de reprise d’activité, incontournable pour une PME

Un PRA représente l’ensemble des procédures et moyens mis en place afin de rétablir les activités d’une entreprise lors d’un incident majeur. D’après une étude réalisée par Evolve IP [1], plus de 33 % des entreprises ont déjà vécu un incident nécessitant le déclenchement d’un PRA.

Voici les deux critères qui permettent de distinguer le PRA du PCA :

- Le RTO (Recovery time objective) qui définit la durée maximale acceptable pendant laquelle le service est interrompu à cause d’un incident ;

- Le RPO (Recovery point objective) qui détermine la quantité de données maximale perdues après restauration de la sauvegarde la plus récente suivant un incident.

Si le PRA tolère un RTO et un RPO supérieur à zéro, le PCA admet un RTO et un RPO égal à zéro. Une marketplace, un site vitrine, une application pourraient voir une part de ses clients s’orienter vers les concurrents à cause d’un RTO et d’un RPO trop élevé.

III. Pourquoi une entreprise a-t-elle besoin d’un PRA et d’un PCA ?

La multiplication des réseaux informatiques en entreprise fait également multiplier les points d’intrusion des cybercriminels. Face à ces menaces, des stratégies de cybersécurité s’imposent pour rester conforme aux exigences relatives au RGPD.

Paradoxalement, les dirigeants préfèrent affronter un sinistre au lieu de prévoir un PRA ou un PCA. Pour une PME, le principal blocage se situe au niveau de l’investissement nécessaire dans la mise en place cette stratégie. À ce sujet, Dell Technologies a mené une étude auprès de 1.000 responsable informatique au mois de février, mars et avril 2021 [2] :

- 54 % trouvent que les mesures de protection des données de leurs entreprises sont insuffisantes pour faire face aux virus informatiques et aux attaques de ransomware ;

- 69 % ne sont pas convaincus que toutes les données critiques de l’entreprise peuvent être récupérées en cas de cyberattaque ;

- 70 % conviennent que leurs entreprises s’exposent davantage à la perte de données à cause du passage au télétravail.

IV. Externalisation du DSI : quels avantages dans le cadre d’un PRA ?

Un PRA et un PCA ne sont pas des procédures standardisées. En effet, ils sont configurés de manière à répondre aux besoins et aux spécificités de chaque entreprise. Pour satisfaire au problème d’investissement, un DSI externalisé peut définir une stratégie prenant en compte tous les scénarios possibles en fonction des ressources humaines, technologiques et financières de l’entreprise. L’externalisation du DSI permet aux PME de gagner du temps tout en réduisant les coûts de la mise en place d’un PRA. Grâce à son regard externe, ce spécialiste dispose de plus de recul pour :

- cerner les besoins urgents en cas de sinistre ;

- réaliser un audit complet du système d’information pour en identifier les failles et les points d’amélioration ;

- établir un PRA et un PCA sur mesure et à moindre coût.

D’ailleurs, il est important de découvrir les 5 bonnes raisons d’externaliser son DSI. Cette stratégie se révèle bien plus rentable même pour une PME.

Conclusion

Dans cette ère du tout connecté, les temps d’arrêt sont intolérables. Tout incident sur le système d’information affecte le chiffre d’affaires, l’image de marque, les utilisateurs et les clients. L’impact peut s’étendre vers des problèmes juridiques si la perturbation engendre un manquement aux obligations contractuelles. Or, les PME manquent souvent de compétences et de ressources pour mettre en place un PRA. Pour soutenir ces entreprises, Darvis s’est spécialisé dans l’élaboration d’une stratégie de cybersécurité et d’un plan de continuité adaptés à leurs budgets et à leurs infrastructures informatiques. Il en a fait son cœur de métier depuis plus de dix ans.

Références