Vous trouverez ci dessous l’ensemble de mes analyses sur le mois de Mars 2023.

87% des bases de codes sources contiennent des risques et vulnérabilités connus

87% des bases de codes sources étudiées contenaient des risques et vulnérabilités connus, une absence de mise à jour qui fait peser un risque sur l’ensemble des applications embarquant lesdits composants.

Source CIO

L’atelier du mois : Pourquoi vous devez veiller à la fréquence de vos sauvegardes

Dans cet atelier je vous explique :

- pourquoi la fréquence des sauvegardes est importante,

- pourquoi une fois par jour c’est insuffisant,

- pourquoi la sauvegarde de votre ERP doit être gérée spécifiquement

Découvrir notre atelier

Prochain atelier : Comprendre pourquoi vos projets informatiques sont en échecs

Vous pouvez inscrire sur cette page

Stratégie informatique

Cybersécurité

Mon gestionnaire de mots de passe a été piraté

Ce qu’il faut faire, et rapidement pour éviter la catastrophe

Vos données ne valent plus grand chose

La valorisation des données est en baisse

L’article complet sur le sujet

RGPD

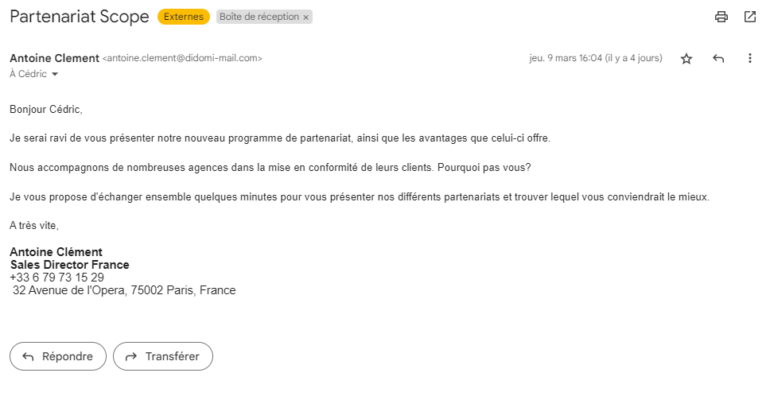

L’email du mois = ce qu’il ne faut pas faire

D’abord, merci Antoine pour cet exemple de ce qu’il ne faut pas faire. Voici quelques points qui rende ce email non conforme : Envoi d’un email de prospection automatisé, sans possibilité de se désinscrire. Je suis contraint de recevoir tout le tunnel de vente :

Un autre exemple manquement au RGPD : je n’ai pas répondu à sa première demande, donc il doit considérer que je ne souhaite pas être contacté comme le précise la CNIL dans les rêgles de prospection par email.

J’adore le dernier email :

On ne doit pas avoir la même notion de consentements.

Google Workspace

Savez vous que Google Drive à une limite secrète : maximum 5 millions de fichiers, mais parfois c’est moins. Pour l’instant la limite n’a pas été formellement reconnu par Google, mais reconnais qu’il existe une limite, qui n’est pas préciser dans les conditions générales.

Bientôt lors de votre connexion au Drive, vous aurez un message qui vous indiquera que les conditions d’utilisations ont été modifiée, vous pourrez soit cliquer sur accepter, soit lire 30 pages en anglais juridique pour découvrir le changement.

Synology

Fin de vie pour les anciennes version des logiciels pour le 1 mai 2023 :

- NAS/SAN (DSM) – 6.2.3 and below

- Video Station – 3.0.2 and below

- Audio Station – 7.0.0 and below

- Media Server – 1.4 and below

- Surveillance – 8.2.8 and below

- Networking (SRM) – Version 1.1 – 1.1.7 and 1.2 – 1.2.5

A noter la fin de vie du système d’exploitation DSM 6. Si vous pouvez installer la mise à jour, je vous recommande de le faire, sinon penser à remplacer votre NAS. Si cela n’est pas possible vérifier qu’aucune connexion n’est possible depuis l’extérieure de l’entreprise, en attendant. Cela limitera les risques.

Humeur

Bravo à tous ceux qui ont résister

Seules 7,9 millions de personnes ont activé leur compte Mon espace santé, d’après l’ANS. Il faut continuer de refuser cette plateforme, même si cela peut paraitre pratique, car elle n’est pas suffisamment sécurisée.

L’avis des experts sur le sujet.

Le business d’abord comme dans « don’t lookup », mais en vrai

Meta et TikTok savent que leur plateforme est néfastes pour les jeunes, mais c’est pas grave c’est pour faire du business.

La reconnaissance faciale est dangereuse

Disparition de Gordon Moore

Gordon Moore est décédé. C’est la disparition d’un des derniers géants des débuts de l’informatique, et le créateur de la loi Moore qui gouverne nos progrès sur les semi-conducteurs.

« le nombre de transistors des microprocesseurs sur une puce de silicium double tous les deux ans. »

Gordon Moore

Coté technique

Interdire l’accès à Youtube, par exemple, via le serveur active directory, violent, mais efficace.