Les cybercriminels attendent les vacances avec impatience. Pour eux, il s’agit d’une période particulièrement faste, non pas pour passer du bon temps ni se détendre, mais plutôt pour cibler les entreprises. La vigilance en baisse, les bureaux se désertifient alors que le risque d’une cyberattaque augmente. Euler Hermes et la DFCG ont mené une étude particulièrement éloquente à ce sujet. 54 % des arnaques les plus populaires sont des fraudes au faux fournisseur, 50 % sont des attaques cybercriminelles dont des ransomware, 42 % sont des fraudes au faux président et 35 % sont des fraudes au faux client. Pour y remédier, cadres et dirigeants sont parfois contraints d’emporter leurs responsabilités dans leurs valises, avec toutes les astreintes que ça implique ! Comment un DSI externalisé peut-il aider les PME à passer des vacances détox digitales et déconnectées en Savoie et en Suisse Romande ? Quelles sont les solutions accessibles à leurs budgets, leur permettant de partir en vacances en cybersécurité ? Les réponses en détail.

I. Mise à jour des systèmes d’exploitation et des logiciels par le DSI externalisé

Avant de partir en vacances, il est important de s’assurer que tous les systèmes d’exploitation et les logiciels soient à jour. En effet, cette étape corrige des failles de sécurité parfois utilisées par les cybercriminels pour pirater l’entreprise. En plus de combler les vulnérabilités, les mises à jour de version apportent également de nouvelles fonctionnalités pratiques. Elles peuvent être mises en ligne par les éditeurs à n’importe quelle période de l’année.

Toutefois, l’installation de ces mises à jour et la maintenance applicative sur un grand nombre de postes de travail sont des opérations assez complexes et chronophages, même pour une PME. C’est pourquoi il est conseillé de confier le déploiement des correctifs à un DSI externalisé. Cet expert peut automatiser la distribution à distance sur tous les terminaux de l’entreprise. Il peut éventuellement se rendre sur site si c’est nécessaire dans le cas des mises à jour du BIOS des ordinateurs et des firmwares qui font tourner routeurs et modems.

II. DSI externalisé : sécuriser et surveiller des points d’entrée-sortie du protocole de bureau à distance

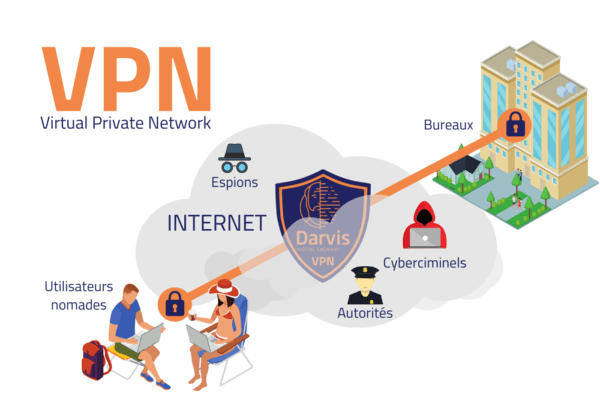

Le protocole des Services de bureau à distance (RDP) et le VPN représentent les cibles préférées des cybercriminels.

Prise en main par le DSI externalisé, la sécurisation du RDP passe par l’installation d’un certificat SSL qui accorde les accès uniquement aux utilisateurs et aux machines spécifiques autorisés à se connecter. Du côté du VPN, le DSI externalisé s’abstient d’utiliser le protocole PPTP implémenté nativement sur les machines qui tournent sous Windows. Il préfère s’orienter vers le protocole L2TP (Layer 2Tunneling Protocol) [1] qui utilise IPSec couplé d’une double authentification pour maximiser la sécurité au détriment de la performance. Pour faciliter le filtrage du trafic, l’audit, le dépannage ainsi que le suivi, le DSI externalisé fournit une adresse IP publique avant de définir un sous-réseau IP distinct pour les connexions VPN.

D’ailleurs, l’usage d’un VPN reste indispensable pour les accès à distance depuis des réseaux Wifi publics non sécurisés. Cela s’avère particulièrement utile dans des cafés, des hôtels, des aéroports ou d’autres lieux publics. Le VPN permet de travailler de telle manière à emporter avec soi la sécurité fournie par ce service n’importe où.

III. Conseils du DSI externalisé pour rester en cybersécurité avant, pendant et après les vacances

Au-delà des impératifs mentionnés précédemment, voici d’autres recommandations du DSI externalisé et ses mises en garde contre les comportements à risque pour allier travail et vacances.

1. Avant de partir en vacances

Il est moins coûteux, moins risqué et plus facile de se protéger des cyberattaques que de faire face aux conséquences d’une préparation insuffisante. Avant le départ en congé, il est alors important de :

- Sensibiliser les collaborateurs face aux risques de fraude et de cyberattaque ;

- Nommer un membre de l’équipe ayant un pouvoir décisionnel ;

- Créer des mots de passe forts et différents pour chaque compte couplés avec une solution d’authentification multifacteur ;

- Établir la liste des données à emmener en vacances ;

- Éviter d’annoncer le départ sur les réseaux sociaux en mode public.

2. Pendant les vacances

De nombreux utilisateurs ressentent souvent la pression de consulter leurs courriels durant les vacances. Même si la tentation est forte, voici une liste non exhaustive des mauvaises habitudes à proscrire :

- Se connecter sur une borne Wifi sans VPN ;

- Utiliser des appareils publics pour accéder au réseau de l’entreprise ;

- Oublier de verrouiller téléphone et ordinateur avec un mot de passe lorsqu’ils sont inutilisés ;

- Partager des photos de vacances sur les réseaux sociaux en mode public…

Plus important encore, les lieux publics n’offrent aucune garantie de confidentialité. À l’étranger, les centres d’affaires et les réseaux téléphoniques sont surveillés, quel que soit le régime politique en place. Les chambres d’hôtel peuvent même être fouillées dans certains pays sans que les vacanciers s’en rendent compte. D’après le Passeport de conseils aux voyageurs de l’ANSSI [2], ces menaces sont réelles, bien loin des films d’espionnage et des romans policiers.

3. Après les vacances

Voici les bons réflexes à adopter dès le retour au bureau suivant les vacances :

- Effacer l’historique des appels et des navigations Internet aussi bien les smartphones et les tablettes que sur PC ;

- Changer tous les mots de passe utilisés pendant le séjour, car ils peuvent avoir été interceptés à l’insu des utilisateurs ;

- Faire une analyse antivirus et anti-espiogiciels des équipements avant de les connecter au réseau informatique de l’entreprise.

En cas d’incident majeur, le DSI externalisé peut activer un Plan de reprise d’activité. L’idée est de permettre à l’entreprise de retrouver une activité normale sous un délai fixé contractuellement. D’ailleurs, il est important de différencier les enjeux du Plan de reprise d’activité et du Plan de continuité d’activité.

Conclusion

Avec le droit à l’oubli qui consiste à se déconnecter temporairement du travail, les départs en vacances représentent une aubaine pour les cybercriminels pour attaquer des entreprises. Quand une grande partie des responsables informatiques manquent à l’appel, le temps de réponse aux incidents peut considérablement se dégrader, mettant en péril la cybersécurité de l’entreprise. Il est dès lors essentiel de confier toute ou une partie des services informatiques entre les mains d’un DSI externalisé. Darvis vous accompagne dans la mise en oeuvre d’une cybersécurité à 360° 24h/24 – 7j/7 à n’importe quelle période de l’année. Beaucoup de PME en Savoie et en Suisse Romande s’orientent vers l’externalisation informatique par manque de moyens, de ressources ou d’expertise face aux cybermenaces. Les services de cybersécurité pilotés par Darvis représentent la solution gagnante, rentable tout en restant à la portée du budget des PME.

Références